Đã bao giờ bạn mất ngủ vì server bỗng dưng lăn đùng ra chết lúc nửa đêm chưa? Mình thì rồi, và thủ phạm thường là một đợt tấn công DDoS vớ vẩn hoặc một script lạm dụng API vô tội vạ. Việc thiết lập rate limiting API chống spam DDoS chính là người hùng thầm lặng đã cứu vớt mình khỏi những đêm kinh hoàng đó. Nó không phải là thuốc tiên chữa bách bệnh, nhưng chắc chắn là lớp áo giáp đầu tiên và quan trọng nhất để bảo vệ hệ thống, đảm bảo tài nguyên không bị cạn kiệt bởi những request ác ý.

Tại Sao API Của Bạn Sẽ “Chết” Sớm Nếu Thiếu Rate Limiting?

Thiếu rate limiting, API của bạn sẽ dễ dàng trở thành nạn nhân của quá tải server, cạn kiệt tài nguyên và sập hệ thống chỉ trong vài phút khi đối mặt với lượng truy cập đột biến hoặc các cuộc tấn công ác ý.

Bản chất của định nghĩa Rate Limiting API thực ra rất đơn giản: đó là một cơ chế kiểm soát số lượng yêu cầu (requests) mà một client (người dùng, thiết bị, hoặc dịch vụ) có thể gửi đến server trong một khoảng thời gian nhất định. Bạn cứ tưởng tượng nó giống như trạm thu phí trên đường cao tốc vậy. Nếu không có trạm này để điều tiết lưu lượng, đường sẽ tắc nghẽn nghiêm trọng khi lượng xe đổ về quá đông. Để xây dựng một hệ thống vững chắc, trước tiên bạn cần nắm rõ nền tảng kiến trúc. Nếu bạn là người mới, việc ôn lại REST API là gì thiết kế chuẩn RESTful sẽ giúp bạn hiểu rõ hơn cách các endpoint giao tiếp trước khi áp dụng các lớp bảo vệ. Việc đặt câu hỏi tại sao cần Rate Limiting API cũng giống như hỏi tại sao nhà cần có cửa vậy.

Nhận Diện Kẻ Thù: DDoS, Spam, Vét Cạn & Hơn Thế Nữa

Các mối đe dọa chính bao gồm tấn công DDoS, spam dữ liệu rác, tấn công vét cạn (brute-force) để dò mật khẩu và web scraping đánh cắp nội dung trái phép.

Khi bạn public một endpoint ra ngoài internet, bạn đang vô tình mời gọi đủ mọi thành phần. Tấn công DDoS ở quy mô nhỏ (Application layer DDoS – Layer 7) là thứ mình gặp thường xuyên nhất. Bọn hacker sử dụng mạng botnet gửi hàng triệu request giả mạo để làm tê liệt database. Tiếp đến là tấn công vét cạn (Brute-force) và tấn công nhồi nhét thông tin đăng nhập (Credential Stuffing) nhắm thẳng vào các trang đăng nhập. Nếu bạn không giới hạn số lần thử sai từ một địa chỉ IP hoặc ID người dùng, database của bạn sẽ bị bóc trần nhanh chóng.

Ngoài ra, nạn web scraping (cào dữ liệu) hay spam bình luận cũng là những hình thức lạm dụng API gây tốn băng thông vô ích. Triển khai Rate Limiting chống spam và Rate Limiting chống tấn công vét cạn là bước đi bắt buộc. Đặc biệt với các hệ thống cũ, lỗ hổng càng dễ bị khai thác. Bạn có thể tham khảo thêm các phương pháp Bảo mật ứng dụng PHP chống hack để kết hợp cùng rate limit tạo ra lớp phòng thủ đa tầng.

Không Chỉ Là Chống Tấn Công: Lợi Ích Vàng Cho Hệ Thống

Bên cạnh bảo mật, rate limiting còn giúp quản lý tài nguyên, đảm bảo sự ổn định hệ thống, giảm độ trễ và mang lại trải nghiệm công bằng cho mọi người dùng.

Nhiều anh em dev thường nghĩ lợi ích của Rate Limiting API chỉ gói gọn trong việc Rate Limiting chống tấn công DDoS. Thực tế, tại Phạm Hải, chúng mình nhận thấy giá trị cốt lõi của nó nằm ở việc quản lý tài nguyên và đảm bảo sử dụng công bằng (Fair Use). Giả sử bạn có một API trả phí, một user VIP vô tình viết một đoạn script bị lặp vô hạn (infinite loop) gọi API liên tục. Nếu không chặn lại, toàn bộ khả năng mở rộng của hệ thống sẽ bị vắt kiệt để phục vụ một lỗi ngớ ngẩn, làm ảnh hưởng đến trải nghiệm người dùng của những khách hàng khác. Giới hạn tỷ lệ giúp duy trì ổn định hệ thống và kiểm soát độ trễ ở mức lý tưởng. Tất nhiên, bảo vệ ở tầng ứng dụng là chưa đủ nếu hạ tầng máy chủ lỏng lẻo. Đừng quên rà soát lại các bước Bảo mật VPS Linux chống hack tấn công để hệ thống an toàn từ gốc rễ.

Phân Biệt Nhanh Rate Limiting và Throttling: Đừng Nhầm Lẫn!

Rate Limiting từ chối hoàn toàn các request vượt quá giới hạn (trả về lỗi 429), trong khi Throttling sẽ làm chậm tốc độ xử lý của các request đó thay vì từ chối ngay lập tức.

Mình thấy rất nhiều bạn đi phỏng vấn bị dính câu phân biệt Rate Limiting và Throttling. Nôm na thế này cho dễ hiểu:

- Rate Limiting giống như bảo vệ hộp đêm, quán quy định tối đa 100 người là đóng cửa không cho ai vào nữa. Khi bị chặn, client sẽ nhận ngay mã lỗi HTTP 429 Too Many Requests.

- Throttling (điều tiết lưu lượng) thì giống như cảnh sát giao thông phân luồng lúc tắc đường; họ không đuổi bạn về nhà, nhưng bắt bạn phải đi chậm lại.

Tùy vào bài toán quản lý lưu lượng mà chúng ta chọn sử dụng cái nào, hoặc kết hợp cả hai để mang lại hiệu quả cao nhất.

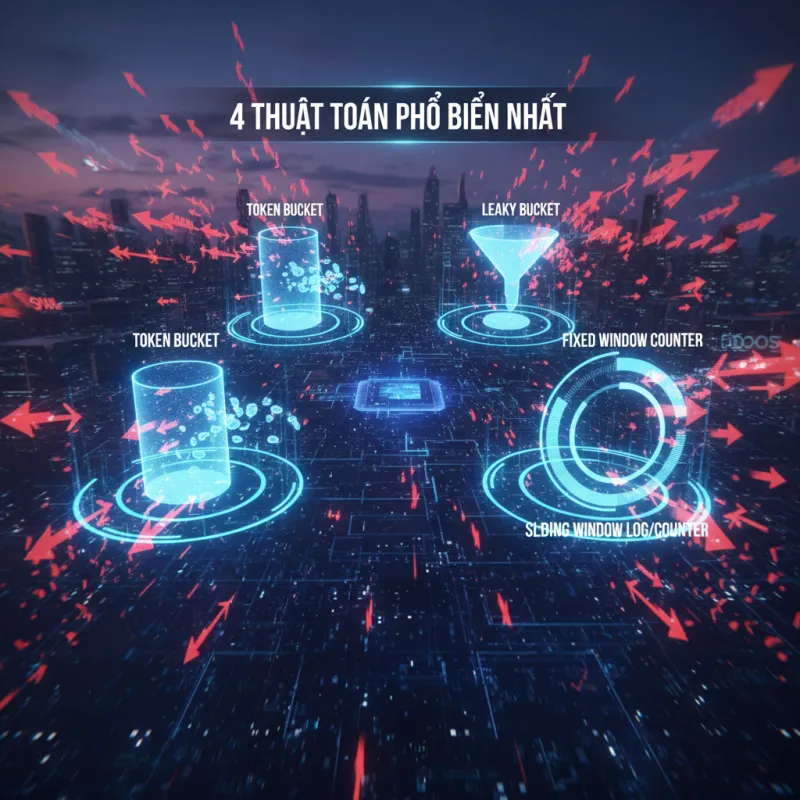

“Võ Công” Của Rate Limiting: 4 Thuật Toán Phổ Biến Nhất

Có 4 thuật toán cốt lõi để triển khai rate limiting bao gồm: Token Bucket, Leaky Bucket, Fixed Window Counter và Sliding Window Log, mỗi loại có ưu nhược điểm riêng biệt.

Để cách triển khai Rate Limiting API đạt hiệu quả thực tế, bạn không thể cứ code bừa một cái biến đếm (counter) rồi reset nó mỗi phút được. Dưới đây là các thuật toán Rate Limiting kinh điển mà các ông lớn công nghệ vẫn đang áp dụng triệt để.

| Thuật toán | Ưu điểm nổi bật | Nhược điểm chính | Phù hợp cho |

|---|---|---|---|

| Token Bucket | Xử lý tốt các đợt bùng nổ lưu lượng (bursts). | Cần tinh chỉnh kỹ tốc độ nạp token. | API công cộng, giới hạn theo User. |

| Leaky Bucket | Làm mịn lưu lượng, tốc độ xử lý luôn ổn định. | Request mới có thể bị rớt nếu hàng đợi đầy. | Bảo vệ Database, hàng đợi xử lý. |

| Fixed Window | Dễ code, tốn ít bộ nhớ RAM. | Lỗi “hiệu ứng giáp ranh” gây gấp đôi tải. | Hệ thống nhỏ, quy tắc đơn giản. |

| Sliding Window | Cực kỳ chính xác, không bị lỗi giáp ranh. | Tốn nhiều bộ nhớ để lưu timestamp. | API tài chính, hệ thống yêu cầu khắt khe. |

Token Bucket (Thùng Token): “Tấm Vé” Cho Mỗi Request

Thuật toán thùng token hoạt động dựa trên việc cấp phát một lượng token nhất định vào thùng theo thời gian; mỗi request cần lấy một token để được xử lý.

Thuật toán thùng token (Token Bucket) là “con cưng” của các hệ thống như Amazon và Stripe. Tưởng tượng bạn có một cái xô chứa tối đa 100 token (đồng xu). Mỗi giây, hệ thống tự động bỏ thêm 10 token vào xô. Khi có một request bay tới, nó phải lấy được 1 token trong xô thì mới được đi tiếp. Nếu xô rỗng, request bị rớt (drop). Thuật toán này cực kỳ xuất sắc vì nó cho phép những đợt bùng nổ lưu lượng ngắn hạn miễn là trong xô còn token. Thường thì token bucket hay được gắn với từng user cụ thể. Để quản lý định danh người dùng an toàn trước khi cấp token rate limit, bạn nên tìm hiểu bài viết OAuth 2.0 authentication giải thích dễ hiểu để thiết lập luồng xác thực chuẩn chỉ.

Leaky Bucket (Thùng Rò Rỉ): Dòng Chảy Đều Đặn

Thuật toán thùng rò rỉ đưa tất cả request vào một hàng đợi (thùng) và xử lý chúng (rò rỉ) ở một tốc độ cố định, giúp làm mịn lưu lượng truy cập.

Ngược lại với Token Bucket, thuật toán thùng rò rỉ (Leaky Bucket) được các nền tảng như Shopify cực kỳ ưa chuộng. Bạn có một cái xô bị thủng lỗ ở đáy. Request đổ vào xô từ phía trên (bất kể nhanh hay chậm), nhưng nước (request) chảy ra khỏi xô xuống server backend với một tốc độ cố định và đều đặn. Nếu xô đầy, request mới đổ vào sẽ bị tràn ra ngoài (bị từ chối). Cách này cực tốt để bảo vệ database khỏi bị sốc tải, đảm bảo server luôn xử lý với năng suất ổn định nhất.

Fixed Window Counter (Cửa Sổ Cố Định): Đơn Giản Nhưng Dễ Bị “Lách”

Thuật toán cửa sổ cố định đếm số lượng request trong các mốc thời gian tĩnh (ví dụ: từ 1:00 đến 1:01), dễ cài đặt nhưng gặp vấn đề dồn lưu lượng ở ranh giới thời gian.

Thuật toán cửa sổ cố định (Fixed Window Counter) chia thời gian thành các khung bằng nhau (ví dụ: mỗi phút 1 khung). Mỗi khung có một bộ đếm. Request tới thì tăng biến đếm lên 1. Vượt quá giới hạn thì hệ thống sẽ chặn. Thuật toán này siêu dễ code và nhẹ server. Nhưng nhược điểm chí mạng của nó là “hiệu ứng giáp ranh” (boundary effect). Ví dụ giới hạn là 100 req/phút. Hacker gửi 100 req ở giây thứ 59, và thêm 100 req nữa ở giây thứ 01 của phút tiếp theo. Vậy là trong vỏn vẹn 2 giây, server phải gánh 200 request, phá vỡ hoàn toàn ý nghĩa của việc giới hạn. Dù đơn giản, thuật toán này vẫn hữu ích cho các dự án nhỏ. Ví dụ khi bạn thực hiện lập trình rest api cho wordpress, việc dùng fixed window để chặn spam comment là một khởi đầu không tồi.

Sliding Window Log (Nhật Ký Trượt): Giải Pháp Tối Ưu Hơn

Thuật toán nhật ký trượt lưu lại timestamp của từng request, giúp tính chính xác số lượng request trong một khoảng thời gian trượt liên tục, khắc phục nhược điểm của cửa sổ cố định.

Để fix lỗi của cửa sổ cố định, thuật toán nhật ký trượt (Sliding Window Log) ra đời. Thay vì đếm cục bộ theo phút cố định, nó lưu lại chính xác thời gian (timestamp) của từng request vào log (thường dùng Redis Sorted Sets). Khi có request mới, nó xóa hết các timestamp cũ hơn 1 khoảng thời gian quy định (ví dụ 1 phút trước), sau đó đếm số lượng timestamp còn lại. Nếu nhỏ hơn giới hạn thì cho qua. Cực kỳ chính xác!

Tuy nhiên, nhược điểm là tốn bộ nhớ vì phải lưu hàng triệu timestamp nếu lượng truy cập lớn. Để hiểu Rate Limiting hoạt động như thế nào một cách hoàn hảo nhất trong thực tế, các kỹ sư thường dùng sự kết hợp giữa Sliding Window và Counter (gọi là Sliding Window Counter) để tối ưu cả RAM và độ chính xác.

Thực Chiến: Triển Khai Rate Limiting Ở Đâu và Như Thế Nào?

Việc triển khai rate limiting có thể thực hiện ở nhiều tầng khác nhau, phổ biến nhất là tại API Gateway, qua Middleware trong source code, hoặc sử dụng hệ thống phân tán với Redis.

Lý thuyết xong rồi, giờ mình sẽ chia sẻ kinh nghiệm thực chiến. Việc chọn vị trí đặt chốt chặn quyết định rất lớn đến hiệu quả bảo mật API và hiệu năng tổng thể của toàn bộ kiến trúc.

Tầng API Gateway: “Người Gác Cổng” Mẫn Cán

Đặt rate limiting tại API Gateway giúp chặn đứng các request xấu ngay từ vòng ngoài trước khi chúng kịp chạm vào server ứng dụng.

Triển khai Rate Limiting tại API Gateway (như Kong, AWS API Gateway, hay Nginx) là Best Practice số 1 hiện nay. Nó đóng vai trò như một tấm khiên chắn vững chắc. Các request độc hại bị drop ngay tại rìa mạng, giảm tải hoàn toàn cho backend. Bạn có thể dễ dàng cấu hình chặn theo địa chỉ IP hoặc Khóa API (API Key) chỉ với vài dòng config mà không cần đụng vào code logic của ứng dụng. Nếu bạn đang dùng Nginx làm gateway, bên cạnh việc cấu hình giới hạn tốc độ, hãy chắc chắn bạn đã biết cách Nginx cấu hình reverse proxy SSL để mã hóa toàn bộ dữ liệu truyền tải, tăng cường bảo mật tối đa.

Tầng Middleware Trong Code: Tùy Biến Linh Hoạt (Node.js, Python, Java)

Sử dụng middleware trực tiếp trong mã nguồn giúp bạn linh hoạt áp dụng các quy tắc rate limiting phức tạp dựa trên logic nghiệp vụ riêng biệt.

Đôi khi, bạn cần giới hạn dựa trên quyền của user (ví dụ: user gói Free được 100 req/ngày, gói Pro được 1000 req/ngày). Lúc này, viết Middleware trực tiếp trong code là lựa chọn tối ưu nhất.

- Triển khai Rate Limiting trong Node.js: Với Express.js, thư viện

express-rate-limitlà tiêu chuẩn vàng. Chỉ cần vài dòngapp.use()là bạn đã có một lớp bảo vệ cơ bản. - Triển khai Rate Limiting trong Python: Nếu bạn xài FastAPI hay Django, các thư viện như

slowapihoặcdjango-ratelimithỗ trợ cực tốt thuật toán Token Bucket. - Triển khai Rate Limiting trong Java: Trong hệ sinh thái Spring Boot, thư viện

Bucket4jlà một vũ khí hạng nặng mà mình luôn khuyên dùng để kiểm soát lưu lượng một cách tinh tế nhất.

Bài Toán Khó Trong Microservices: Rate Limiting Phân Tán Với Redis

Trong hệ thống microservices nhiều instances, sử dụng Redis làm kho lưu trữ tập trung là bắt buộc để đồng bộ hóa bộ đếm rate limit giữa các server.

Khi hệ thống của bạn scale up thành Kiến trúc Microservices với hàng chục container chạy song song, việc dùng bộ nhớ RAM cục bộ để đếm request trở nên vô nghĩa. Rate Limiting trong Microservices đòi hỏi một giải pháp Rate Limiting phân tán. Đây là lúc Redis tỏa sáng rực rỡ.

Bằng cách lưu trữ bộ đếm trên một cụm Redis tập trung, mọi instance của service đều đọc và ghi vào chung một chỗ. Sử dụng Lua script trên Redis giúp đảm bảo tính nguyên tử (atomic) khi trừ token, ngăn chặn hoàn toàn lỗi race condition khi có hàng nghìn request ập đến cùng lúc. Khi vận hành hệ thống phân tán phức tạp như vậy, việc giám sát là sống còn. Bạn nên chủ động thiết lập các công cụ Monitoring server Uptime Kuma Netdata để theo dõi tình trạng của Redis và các node ứng dụng realtime, đảm bảo không có nút thắt cổ chai nào xảy ra.

Đừng bao giờ xem rate limiting API chống spam DDoS là một tính năng “có thì tốt, không có cũng chẳng sao”. Tại Phạm Hải, qua nhiều dự án thực tế, mình luôn coi nó là một phần bắt buộc trong checklist bảo mật và vận hành. Việc triển khai sớm từ đầu không chỉ giúp bạn ngủ ngon hơn mỗi đêm mà còn đảm bảo tài nguyên hệ thống được sử dụng một cách công bằng nhất. Một chút nỗ lực setup hôm nay sẽ cứu bạn khỏi những cơn đau đầu khổng lồ, những hóa đơn server trên trời và sự phàn nàn của khách hàng về các loại tấn công chống lại bằng Rate Limiting trong tương lai.

Hệ thống hiện tại của bạn đang sử dụng thuật toán rate limit nào? Token Bucket, hay có “bí kíp” nào hay ho khi tối ưu phân tán với Redis muốn chia sẻ không? Hãy để lại bình luận bên dưới nhé, mình rất muốn học hỏi thêm từ những kinh nghiệm thực chiến của bạn!

Lưu ý: Thông tin trong bài viết này chỉ mang tính chất tham khảo. Để có lời khuyên tốt nhất, vui lòng liên hệ trực tiếp với chúng tôi để được tư vấn cụ thể dựa trên nhu cầu thực tế của bạn.